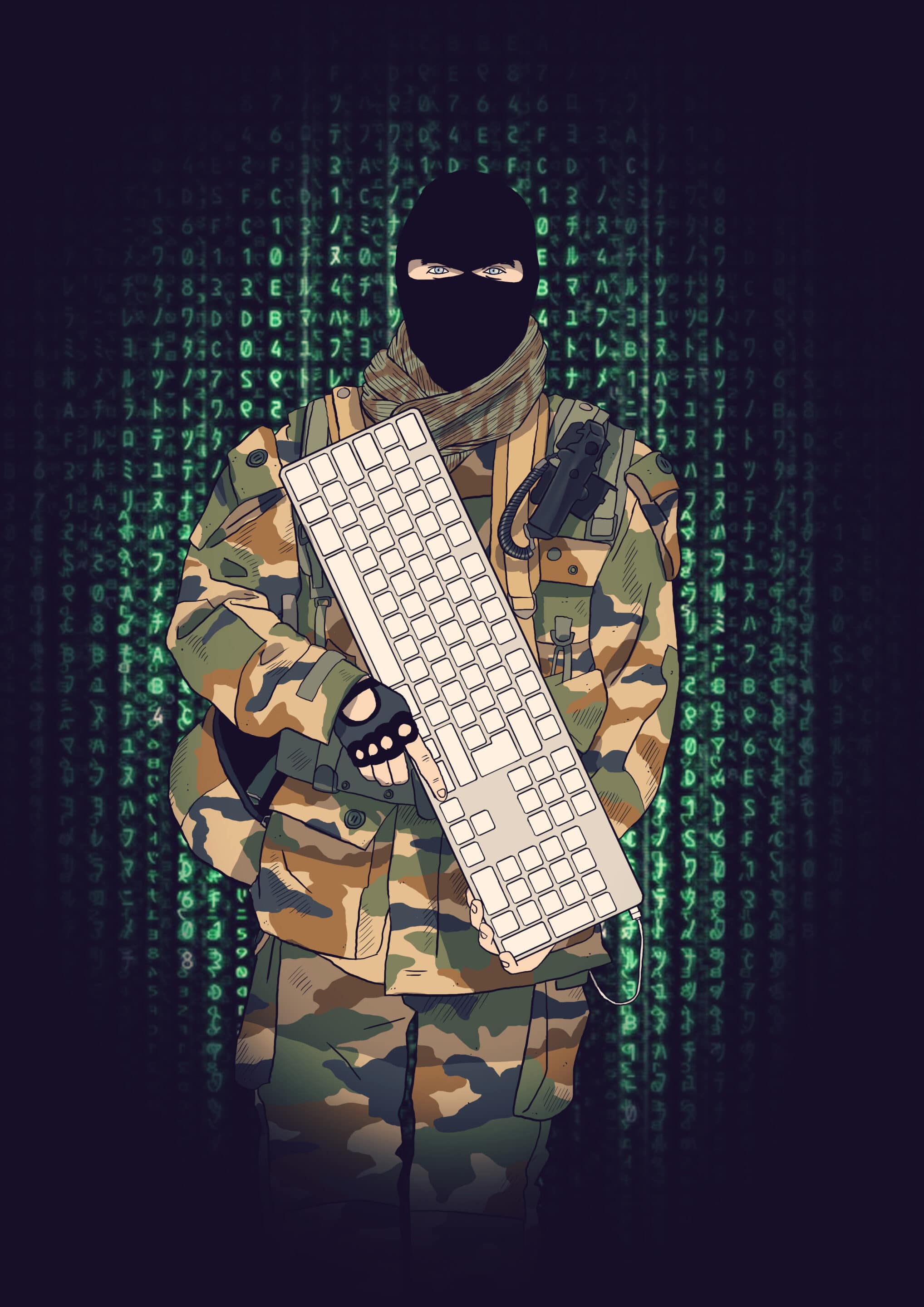

Le cyberespace est devenu un champ de bataille à part entière de la confrontation entre la Russie et l’Occident. Bien au-delà de l’Ukraine, Moscou y déploie une stratégie d’attrition et de déstabilisation, visant moins la destruction que l’érosion progressive de la confiance dans les institutions européennes et atlantiques. Une conflictualité diffuse, permanente et largement sous le seuil de la guerre armée.

Le cyberespace comme révélateur des mutations contemporaines de la guerre

La guerre en Ukraine s’est imposée comme un puissant révélateur des transformations contemporaines de l’art militaire. Drones, renseignement en temps réel, frappes de précision, intégration accélérée des sphères civiles et militaires : ce conflit, qui dure désormais depuis près de quatre ans, agit à la fois comme un laboratoire opérationnel et comme un accélérateur brutal d’innovations. Le cyberespace ne fait pas exception. Longtemps perçu comme un simple auxiliaire technique, il apparaît désormais comme un champ de bataille à part entière, régi par ses propres doctrines, ses hiérarchies de cibles et sa temporalité spécifique.

Les analyses récentes de la Henry Jackson Society, croisées avec les débats stratégiques occidentaux, mettent en lumière la cohérence d’une stratégie cyber russe qui dépasse largement le seul théâtre ukrainien et s’inscrit dans une confrontation de long terme avec l’Europe et l’Alliance atlantique.

Le cyber comme multiplicateur politique et psychologique

Moscou conçoit le cyber comme un multiplicateur politique et psychologique. La cyberattaque n’a pas pour vocation première de détruire, mais de fragiliser. Elle vise à introduire le doute dans le fonctionnement des institutions, à perturber la continuité des services essentiels et à installer une incertitude durable quant à la capacité de l’État à protéger ses citoyens. Dans cette logique, la frontière entre paix et guerre devient volontairement floue.

Une conception non binaire de la conflictualité

Cette approche s’inscrit dans une conception non binaire de la guerre. Pour la Russie, il n’existe pas de rupture nette entre temps de paix et temps de conflit, mais un continuum d’affrontements dans lequel les États se mesurent en permanence par des moyens politiques, économiques, informationnels et technologiques.

Le cyberespace constitue, dans ce cadre, un outil particulièrement adapté à la conduite d’un conflit situé sous le seuil de l’affrontement armé. Il permet d’agir sans assumer l’escalade, de perturber sans détruire, de tester les réactions adverses et de maintenir une pression stratégique constante sans déclencher de réponse militaire directe. Les cyberattaques, les opérations d’influence et les intrusions numériques ne relèvent donc pas de ruptures exceptionnelles, mais d’instruments ordinaires de la politique de puissance russe. La conflictualité devient diffuse, permanente et réversible, rendant de plus en plus inopérante la distinction classique entre guerre et paix qui structure encore largement la pensée stratégique occidentale.

L’Ukraine comme laboratoire stratégique du cyberconflit

Depuis 2014, l’Ukraine constitue un laboratoire stratégique de cette approche. Les cyberattaques y ont accompagné les phases armées du conflit, parfois en amont, parfois en parallèle, souvent en aval.

Dès décembre 2015, une attaque coordonnée contre plusieurs opérateurs électriques ukrainiens provoque la première coupure de courant attribuée à une cyberopération étatique. Un an plus tard, une nouvelle offensive contre le réseau électrique de Kiev confirme la capacité russe à pénétrer et perturber des infrastructures critiques sans provoquer d’effondrement durable.

NotPetya : sabotage déguisé et déni plausible

En 2017, l’attaque NotPetya, initialement déployée via un logiciel comptable ukrainien, paralyse administrations, grandes entreprises nationales et banques avant de se diffuser mondialement. Présentée comme un rançongiciel classique, elle est rapidement identifiée comme une opération de sabotage déguisée.

Les enquêtes menées par plusieurs services occidentaux attribuent l’opération à l’unité Sandworm du GRU, tout en montrant que l’attaque a été diffusée à l’aide d’outils, d’infrastructures et de méthodes empruntées à l’écosystème criminel. Le logiciel se faisait passer pour une cyberextorsion, sans possibilité réelle de déchiffrement, excluant toute logique financière. L’usage de codes et de vecteurs propres à la cybercriminalité visait à masquer l’intention stratégique et à retarder l’attribution étatique.

Le cyber comme outil d’attrition avant et pendant l’invasion de 2022

À la veille de l’invasion de février 2022, des vagues d’attaques par effacement de données ciblent ministères, administrations, banques et opérateurs télécoms ukrainiens. L’objectif est de désorganiser l’appareil étatique, de semer la confusion et d’amplifier les effets des frappes conventionnelles.

Ces opérations visaient moins la sidération que l’usure progressive de la société et la rupture de la volonté de résistance. Cette stratégie cumulative révèle une compréhension fine des vulnérabilités propres aux sociétés hyperconnectées, où la continuité des services numériques conditionne autant la résilience civile que l’efficacité militaire.

Les limites de la cyberstratégie russe en Ukraine

Le cas ukrainien a toutefois mis en lumière les limites de cette stratégie. La résilience de Kiev, appuyée par une coopération internationale étroite et par l’implication d’acteurs privés occidentaux, a réduit l’efficacité des attaques les plus ambitieuses.

Cette résistance a conduit Moscou à élargir son champ d’action et à utiliser le cyber comme un vecteur de pression indirecte sur les soutiens de l’Ukraine, au premier rang desquels figurent les États membres de l’Union européenne et de l’OTAN.

L’Union européenne comme champ de pression indirecte

Au sein de l’Union européenne, la Russie cible en priorité les États perçus comme à la fois politiquement hostiles et stratégiquement exposés. Les pays baltes, la Pologne et l’Allemagne apparaissent comme des objectifs privilégiés en raison de leur rôle militaire, industriel ou logistique dans le soutien à Kiev.

Les opérations menées contre eux privilégient les intrusions discrètes, les phases prolongées de reconnaissance des réseaux et des perturbations limitées. Il s’agit de cartographier les dépendances critiques, de tester les procédures de crise et d’envoyer des signaux politiques sans franchir le seuil de l’escalade ouverte.

Des attaques calibrées : Lituanie, Allemagne, Pologne

En Lituanie, à l’été 2022, après la restriction du transit vers Kaliningrad, des attaques par déni de service visent les chemins de fer et les institutions publiques, perturbant temporairement les services.

En Allemagne, des intrusions touchent des entreprises industrielles, des fournisseurs d’énergie et des prestataires logistiques liés à l’aide à l’Ukraine, avec un objectif de collecte d’informations plutôt que de sabotage.

En Pologne, des attaques répétées contre les systèmes ferroviaires et certaines infrastructures critiques accompagnent son rôle de hub logistique majeur, combinant cyberattaques et brouillage. L’objectif commun n’est pas la paralysie, mais la démonstration de vulnérabilité et la constitution de leviers activables en cas de crise.

Royaume-Uni et France : préparation stratégique et érosion de la confiance

Cette logique s’observe également au Royaume-Uni et en France, selon des modalités adaptées. Au Royaume-Uni, les tentatives d’intrusion visent administrations, universités de recherche, entreprises de défense et opérateurs de services essentiels, dans une logique de cartographie des dépendances.

En France, les opérations attribuées à des acteurs liés à la Russie ciblent des secteurs à forte visibilité sociale — santé, collectivités territoriales, services publics. Même lorsqu’elles sont qualifiées de cybercriminalité, ces attaques s’inscrivent dans un environnement stratégique où la frontière entre criminalité opportuniste et action étatique est volontairement brouillée.

L’objectif n’est pas la destruction irréversible, mais l’érosion progressive de la confiance dans la capacité de l’État à assurer la continuité des services essentiels. Ces actions sont parfois complétées par des campagnes informationnelles exploitant immédiatement l’incident pour transformer une vulnérabilité technique ponctuelle en crise politique et symbolique durable.

Une stratégie d’intimidation maîtrisée

La Pologne constitue un cas particulièrement révélateur de cette logique. Pivot logistique du soutien occidental à l’Ukraine, elle est régulièrement visée par des opérations touchant transports, énergie et administrations centrales, dans une logique d’intimidation stratégique maîtrisée.

Moscou évite en revanche les actions trop destructrices, qui comporteraient un risque d’escalade politique et sécuritaire.

Cette stratégie s’inscrit dans une continuité historique. Dans les années 1970, l’Union soviétique soutenait indirectement des mouvements armés et révolutionnaires afin de frapper les intérêts occidentaux tout en conservant une dénégation plausible.

L’usage contemporain du cyber répond à une logique comparable. Les attaques sont rarement revendiquées et souvent menées par des groupes présentés comme criminels ou hacktivistes patriotiques, entretenant la confusion entre action étatique et initiatives privées.

L’usure psychologique comme objectif central

Comme le terrorisme soutenu indirectement par l’URSS, les cyberopérations russes visent moins la victoire militaire que l’usure psychologique, la polarisation interne et la délégitimation des institutions. Face à un rapport de forces conventionnel risqué, Moscou privilégie des outils indirects capables de contourner la dissuasion classique.

Enjeux stratégiques pour l’Europe, la France et l’OTAN

Dans ce contexte, l’enjeu pour l’Union européenne, la France et l’OTAN n’est pas uniquement technologique. Il est fondamentalement politique et stratégique. La cyberdéfense doit être pensée comme une composante centrale de la souveraineté et de la crédibilité stratégique.

La protection des infrastructures critiques, la coordination entre États et acteurs privés, ainsi que la capacité à attribuer et à répondre de manière proportionnée aux attaques, constituent désormais des piliers de la sécurité collective. Le principal enseignement est clair : le cyberespace est un champ de conflictualité permanente, instrument structurant d’une confrontation de long terme entre la Russie et les pays européens.